Le estensioni AI dei browser sono un punto cieco nella sicurezza aziendale

Quando si parla di sicurezza informatica legata all’intelligenza artificiale, il dibattito tende a concentrarsi su due fronti ben definiti. Da un lato c’è la gestione della shadow AI (l’uso non autorizzato di strumenti AI da parte dei dipendenti), mentre dall’altro interviene il controllo delle piattaforme GenAI accessibili via SaaS. Esiste però un terzo vettore di rischio altrettanto concreto che sfugge sistematicamente ai radar dei team di sicurezza ed è rappresentato dalle estensioni browser basate sull’intelligenza artificiale.

Un recente report pubblicato da LayerX mette a fuoco questa lacuna con dati che non lasciano spazio a interpretazioni ottimistiche. Le estensioni AI non intercettano i sistemi DLP, non compaiono nei log SaaS e non generano alert nelle infrastrutture di monitoraggio tradizionali. Vivono all’interno del browser, con accesso diretto a tutto ciò che l’utente visualizza, digita e su cui rimane autenticato, e possono permanere nell’ambiente aziendale per un tempo indefinito, spesso senza che nessuno se ne accorga.

Un problema universale trattato come eccezione

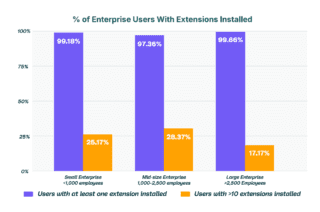

La prima resistenza che molti responsabili della sicurezza oppongono a questo tema è classificarlo come un rischio di nicchia, relegabile a una minoranza di utenti o a scenari limite. I dati del report smontano questa percezione in modo netto, riportando che il 99% degli utenti enterprise ha installato almeno un’estensione browser e oltre un quarto ne ha più di dieci attive contemporaneamente. Non si tratta insomma di una coda lunga da gestire marginalmente, ma di una condizione universale che riguarda l’intera popolazione aziendale.

Eppure la maggior parte delle organizzazioni non sa rispondere alle domande più elementari su questo fenomeno, tra cui quali estensioni sono in uso, chi le ha installate, quali permessi hanno ottenuto e a quali dati possono accedere. I team di sicurezza hanno investito anni nel costruire visibilità su reti, endpoint e identità digitali, ma paradossalmente le estensioni dei browser sono rimaste un angolo cieco.

Perché le estensioni AI sono una categoria a sé

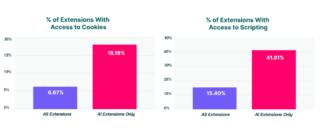

Sarebbe comodo supporre che le estensioni basate sull’AI comportino un livello di rischio comparabile a quello delle estensioni tradizionali. In realtà, hanno una probabilità del 60% superiore alla media di presentare vulnerabilità note, tre volte più alta di accedere ai cookie di sessione, 2,5 volte più alta di eseguire script remoti nel browser e il doppio delle probabilità di poter manipolare le schede aperte.

Ogni singola di queste caratteristiche ha implicazioni operative dirette. L’accesso ai cookie espone i token di sessione, aprendo la strada a compromissioni di account anche su piattaforme protette. I permessi di scripting abilitano l’estrazione e la manipolazione dei dati in tempo reale, mentre il controllo delle schede può facilitare reindirizzamenti silenziosi o attacchi di phishing difficili da rilevare. Messe insieme, queste capacità disegnano un profilo di rischio che va molto oltre quello di uno strumento di produttività mal configurato.

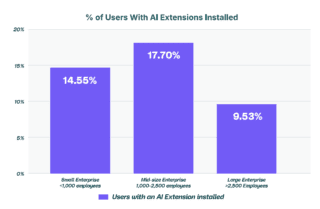

Il dato sulla diffusione conferma l’urgenza, con circa un utente enterprise su sei che utilizza già almeno un’estensione AI e con la penetrazione data in crescita costante. Le organizzazioni che hanno implementato politiche di blocco o monitoraggio per l’accesso diretto alle applicazioni AI si trovano quindi esposte su un canale parallelo che aggira quei controlli senza attivare nessun allarme.

Un altro errore concettuale che il report mette in luce riguarda la natura statica con cui molte organizzazioni trattano le estensioni già approvate. L’approvazione iniziale viene spesso vissuta come una valutazione definitiva, quando invece le estensioni si aggiornano, cambiano proprietà ed espandono i permessi richiesti.

Le estensioni AI risultano quasi sei volte più inclini a modificare i propri permessi nel tempo rispetto alla media e oltre il 60% degli utenti ha almeno un’estensione AI che ha cambiato le proprie autorizzazioni nell’ultimo anno. Questo trasforma la gestione del rischio in un bersaglio mobile che le whitelist statiche non riescono a inseguire. Un’estensione considerata sicura in fase di approvazione potrebbe infatti aver ampliato i propri privilegi nel frattempo, senza che nessun sistema abbia registrato il cambiamento.

La fragilità dei segnali di fiducia

I criteri tradizionali con cui i team di sicurezza valutano l’affidabilità di un’estensione (numero di installazioni, frequenza degli aggiornamenti, presenza di una privacy policy, trasparenza del publisher) mostrano crepe significative proprio nel segmento AI. Quasi un terzo delle estensioni AI ha meno di 5.000 utenti e quasi la metà non raggiunge le 10.000 installazioni. Si tratta di soglie troppo basse per costruire una reputazione verificabile nel tempo.

A questo si aggiunge un dato sulla manutenzione, con circa il 40% di tutte le estensioni che non riceve aggiornamenti da oltre un anno. Estensioni non mantenute attivamente tendono ad accumulare vulnerabilità irrisolte, diventando bersagli privilegiati per chi cerca punti di ingresso trascurati nell’infrastruttura aziendale. Il confronto con il livello di scrutinio riservato ad altri componenti software rende infine evidente la sproporzione: là dove un’applicazione SaaS viene valutata con processi articolati, un’estensione del browser con accesso ai dati di sessione viene installata in pochi secondi con un semplice clic.

(Immagine in apertura: Shutterstock)