Rapporto Clusit 2026: attacchi +49%, e in Italia si combatte ancora con Telnet e DDoS

Indice dell'articolo

- Cybercrime e ransomware cotinuano a fare la parte del leone

- L’IA, nuovo fronte di attacco

- L’Italia: l’hacktivism domina, e Telnet è ancora aperto

- La nuova categoria “Extreme”: quando un attacco richiede l’intervento del governo

- Dentro la rete: gli attaccanti si industrializzano

- Mercato in crescita, ma l’Italia investe la metà dei paesi G7

- La NIS2 muove le aziende, ma i difensori non si parlano ancora abbastanza

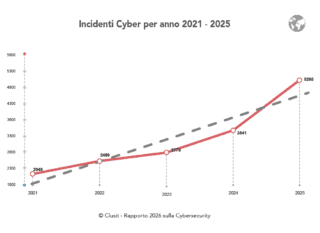

Il 2025 è l’anno peggiore di sempre per la sicurezza informatica globale: 5.265 attacchi gravi, il 49% in più rispetto al 2024, con una crescita del 157% nell’arco degli ultimi cinque anni. L’Italia pesa per il 9,6% del totale mondiale – 507 incidenti contro i 357 dell’anno precedente – e mostra un profilo anomalo rispetto ad altri paesi, con l’hacktivism che domina il panorama delle minacce e tecniche di attacco elementari che continuano a fare danni enormi. Sono i dati principali del Rapporto Clusit 2026, presentato in anteprima alla stampa l’11 marzo 2026 dall’Associazione Italiana per la Sicurezza Informatica.

Ora, che gli attacchi crescano non è una notizia, ma nel 2025 la crescita è stata più ripida della linea tendenziale tracciata negli ultimi. Sofia Scozzari, analista del Clusit, sottolinea come un aumento del 49% del numero di attacchi sia il più alto mai registrato dal Clusit. Vale la pena ricordare che il Rapporto Clusit analizza esclusivamente incidenti noti, andati a buon fine e di dominio pubblico. Il numero reale degli attacchi è con ogni probabilità molto più alto.

Dopo un rallentamento negli ultimi anni, la crescita del numero di attacchi mostra un’accelerazione nel 2025.

Cybercrime e ransomware cotinuano a fare la parte del leone

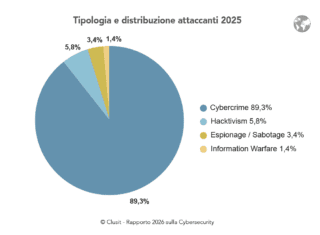

Il cybercrime rimane la motivazione dominante: 89% degli incidenti globali, in crescita del 55% rispetto al 2024. I ricercatori di Clusit leggono in questo dato una commistione sempre più stretta tra criminalità tradizionale e digitale, con i proventi degli attacchi reinvestiti per finanziare operazioni sempre più sofisticate.

Sul fronte delle vittime, quasi un incidente su cinque ha colpito obiettivi multipli indiscriminati (+96%), segnale dell’automazione su scala delle campagne di attacco. I settori più colpiti a livello globale sono stati governo, difesa e forze dell’ordine (12% degli attacchi), sanità (11%, +19%), manifatturiero (8%, +79%) e servizi ICT (+46%). “Non solo gli incidenti aumentano di numero, ma sono anche più gravi e superano sempre più spesso le difese”, ha sottolineato Scozzari.

La distribuzione della tipologia di attacchi

L’IA, nuovo fronte di attacco

L’intelligenza artificiale sta ridisegnando il campo di gioco della cybersecurity su entrambi i fronti, ma con un vantaggio che per ora pende verso gli attaccanti. Sul fronte offensivo, l’IA abbassa drasticamente la soglia di accesso alle tecniche più sofisticate: il phishing generato automaticamente è ormai indistinguibile da una comunicazione autentica, le campagne di ricognizione preliminare vengono affidate a bot crawler che analizzano le superfici d’attacco su scala industriale, e la creazione di varianti di malware che eludono i sistemi di rilevamento è diventata un’operazione alla portata di attori senza competenze tecniche avanzate.

Lo conferma il dato sul phishing in Italia, cresciuto del 66% nel 2025. Sul fronte difensivo, l’IA entra nei SOC (Security Operations Center) per correlare volumi di eventi che nessun analista umano potrebbe gestire manualmente e per ridurre il rumore di fondo fino a isolare i segnali rilevanti.

Il problema, come ha sottolineato Anna Vaccarelli, presidente di Clusit, è che l’IA introduce anche nuove superfici di attacco: “i sistemi agentici autonomi potenziano la difesa, ma introducono nuove sfide, quali vulnerabilità manipolabili – tramite dati di addestramento alterati o difetti di progettazione – rendendo l’IA stessa un’arma potente in mano agli attaccanti. Serve dunque diffondere consapevolezza e adottare strategie oltre le barriere classiche: prevenzione avanzata, monitoraggio costante e progettazione resiliente”, ha commentato.

L’Italia: l’hacktivism domina, e Telnet è ancora aperto

Il profilo italiano diverge significativamente da quello globale. Il cybercrime pesa per il 61% degli attacchi, ma la quota restante è occupata quasi interamente dall’hacktivism (39%), cresciuto del 145% in un anno. Un fenomeno alimentato dai conflitti geopolitici in corso – Ucraina e Gaza in primo luogo – e dalla visibilità che i media italiani danno a ogni attacco dimostrativo.

Luca Bechelli, del Comitato Direttivo di Clusit, ha messo in guardia dall’effetto amplificatore di questa dinamica: “L’Italia risulta particolarmente esposta ai fenomeni di cyber-attivismo: pur con finalità spesso solo dimostrative e impatti sostanziali limitati, questi attacchi colpiscono nel segno, attirando enorme attenzione mediatica. L’effetto reputazionale ne esce amplificato da due fattori: da un lato, la scarsa preparazione delle nostre organizzazioni; dall’altro, una comunicazione ancora immatura – da parte di media, cittadini e vittime stesse – che tende a ingigantire la percezione del rischio anziché contestualizzarlo adeguatamente”.

I settori più colpiti in Italia nel 2025 sono governo, forze dell’ordine e militare (28,2% degli incidenti, +290% rispetto al 2024), manifatturiero (12,6%), obiettivi multipli (12,4%) e trasporti e logistica (12%, +135%). La sanità, al contrario, ha visto ridursi la propria incidenza all‘11,8% del totale.

Le tecniche di attacco rivelano un paradosso. In Italia nel 2025 il 38,5% degli incidenti è causato da DDoS – erano il 21% nel 2024 – e i dati di Fastweb e Vodafone mostrano servizi obsoleti e vulnerabili esposti su internet come Telnet, deprecato da decenni, in crescita del 51%. Il moderatore Alessio Pennasilico, del Comitato scientifico di Clusit, ha commentato senza mezzi termini che certi vettori di attacco “non dovrebbero esistere da tempo”.

Il phishing, amplificato dall’IA, è cresciuto del 66%. Una nota parzialmente positiva: gli incidenti basati su malware e vulnerabilità note sono diminuiti in valore assoluto, segnale che le pratiche di base – patch management in primis – stanno migliorando, anche sotto la spinta dell’entrata in vigore della direttiva NIS2.

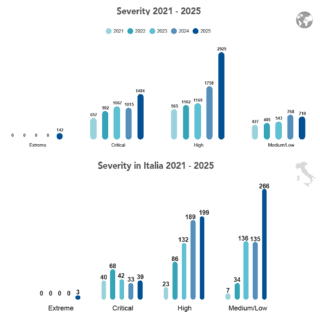

Se a livello globale sono cresciuti gli attacchi con conseguenze più gravi, in Italia hanno dominato attacchi con conseguenze più lievi, come i DDoS.

La nuova categoria “Extreme”: quando un attacco richiede l’intervento del governo

Quest’anno il Rapporto introduce una nuova categoria di severità – Extreme – per quegli incidenti che superano la soglia del precedente livello massimo, Critical. Incidenti critici ed estremi insieme rappresentano ora oltre il 30% del totale globale. Pennasilico ha chiarito con un esempio concreto la logica di questa classificazione: “Quando le conseguenze richiedono interventi governativi straordinari, usciamo dalla categoria critica ed entriamo in quella estrema.” Il caso citato a esempio è quello di Jaguar Land Rover, colpita da un attacco ransomware che ha bloccato la produzione per mesi fino a richiedere l’intervento del governo britannico per garantire il pagamento degli stipendi ed evitare fallimenti a catena nella filiera.

La conclusione di Scozzari è sintetica: “La cyber security non è più solo un problema tecnologico, è un rischio per la sopravvivenza del business”.

Dentro la rete: gli attaccanti si industrializzano

L’analisi del traffico sulla rete Fastweb e Vodafone offre una prospettiva complementare ai dati Clusit. Il quadro che emerge conferma la tendenza alla concentrazione: il numero di varianti di malware identificate è leggermente diminuito (da 160 a 154), ma le infezioni sono più che raddoppiate (+116%). Gli attaccanti stanno scegliendo strumenti più efficaci, spesso supportati dall’IA.

Nel mondo consumer, lo sfruttamento di sole tre vulnerabilità Android ha prodotto l‘84% degli incidenti monitorati. Gli attacchi DDoS hanno superato quota 6.000 (+26%), con la tecnica del “carpet bombing” in crescita: attacchi volumetricamente distribuiti su molti target per confondere le difese. Sul fronte della supply chain, il pattern ricorrente è colpire i fornitori per arrivare alle grandi organizzazioni.

Mercato in crescita, ma l’Italia investe la metà dei paesi G7

Gabriele Faggioli, presidente onorario di Clusit e responsabile dell’Osservatorio Cybersecurity del Politecnico di Milano, ha presentato i dati di mercato: il settore cresce in Italia di circa il 12%, con una spesa complessiva di circa 2,778 miliardi di euro, pari allo 0,13% del PIL. Un valore che – sottolinea Faggioli – rappresenta però meno della metà di quanto investono gli altri paesi del G7, che si attestano intorno allo 0,3% del PIL.

Sul tema della dipendenza tecnologica, Faggioli ha tracciato un quadro senza ottimismi: “L’Europa non ha molte alternative alle tecnologie americane. I temi del lock-in tecnologico e dei costi di migrazione elevati passano in secondo piano quando non ci sono vere alternative praticabili. Parlare di sovranità digitale in questo contesto è difficile e non credo sia un obiettivo raggiungibile in pochi anni”. La dipendenza diventa ancora più marcata per le organizzazioni con profili strategici, che escludono tecnologie di origine russa o cinese senza però avere reali alternative europee.

La NIS2 muove le aziende, ma i difensori non si parlano ancora abbastanza

Un filo conduttore della conferenza è stato il divario tra la collaborazione dei criminali e l’isolamento dei difensori. I relatori hanno osservato che, più che l’iniziativa autonoma delle aziende, è la spinta normativa – NIS2 in testa, ma anche Cyber Resilience Act e AI Act – a rappresentare il principale motore del miglioramento delle difese. Uno dei problemi sottolineati è che per oltre un terzo degli incidenti registrati nel 2025 non è stato possibile determinare la tecnica utilizzata dagli attaccanti: le vittime comunicano solo il minimo previsto dalla legge, ostacolando la difesa collettiva.

“Gli attaccanti collaborano tra loro molto più dei difensori”, ha detto Scozzari. “Dobbiamo imparare a parlare dei nostri fallimenti per migliorare collettivamente”. Su questo tema, Pennasilico ha citato i sistemi ISAC (Information Sharing and Analysis Center) per la condivisione strutturata delle informazioni sulle minacce tra organizzazioni dello stesso settore: attivi negli Stati Uniti da oltre 25 anni, in Italia stanno muovendo i primi passi solo ora, con l’avvio di iniziative da parte dell’Agenzia per la Cybersicurezza Nazionale.

Il Rapporto Clusit 2026 completo sarà disponibile dal 18 marzo, in occasione del Security Summit di Milano.