Il ransomware Bad Rabbit è il nuovo NotPetya?

Bad Rabbit. Questo il nome affibbiato dai ricercatori di ESET, Kaspersky e Proofpoint a un nuovo ransomware che sta già mietendo vittime (circa 200 al momento) in Ucraina e Russia e, a quanto pare, anche in Turchia e in Germania. Si tratterebbe di un’evoluzione del tristemente noto NotPetya che ha già attaccato con successo il Ministero delle infrastrutture ucraino, il sistema dei trasporti pubblici di Kiev e i servizi russi di news Interfax e Fontanka.ru.

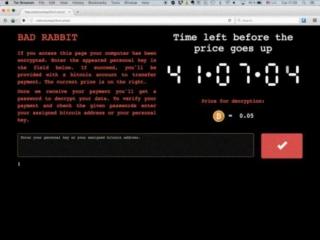

Dalle prime informazioni Bad Rabbit si propaga con la collaborazione delle vittime che scaricano il malware attraverso un installer Adobe Flash. Il resto, trattandosi di un ransomware, è noto. Il computer infettato si collega a un dominio Tor per ricevere la richiesta di riscatto in bitcoin per un importo di circa 276 dollari. A questo punto parte un conto alla rovescia (circa 40 ore), scaduto il quale, se non si è ancora pagato, la cifra richiesta aumenta.

La fonte dell’attacco non è ancora nota, ma per il momento è già online una lista dei siti compromessi e Kaspersky ha già rilasciato alcuni dettagli su come evitare il contagio. In pratica bisogna bloccare l’esecuzione dei file c:\windows\infpub.dat e c:\Windows\cscc.dat e disabilitare il servizio WMI per impedire la propagazione in rete.

Sophos consiglia inoltre di:

- Tenere aggiornati i propri software scaricando le ultime patch.

- Effettuare backup regolarmente e prevedere un backup non collegato alla rete. Ci sono una dozzina di modi in cui un ransomware può cancellare i dati in pochi secondi, come in caso di incendio, furto del device o perfino cancellazione accidentale.

- Cifrare il backup per evitare che finisca in mani sbagliate.

Solo una difesa a più strati può garantire reale protezione soluzione. I criminali cercano costantemente di trovare le falle nei prodotti di sicurezza e, aggiungendo più livelli di protezione, si rende la probabilità di attacco più bassa. - Scaricare la versione gratuita di Sophos Intercept X, per gli utenti domestici, registrarsi alla versione gratuita di Sophos Home Premium Beta, che previene il ransomware bloccando l’encryption non autorizzata dei file.

“Era solo questione di tempo prima che qualcuno sfruttasse le idee alla base di WannaCry e NotPetya per colpire di nuovo. Il ransomware chiamato Bad Rabbit colpisce attraverso un fake Adobe Flash Player installer. Ciò che rende questo malware così pericoloso rispetto ad un qualunque ransomware è la velocità con cui si propaga attraverso allegati di email o plugin web vulnerabili. I primi indizi fanno pensare che contenga lo stesso strumento di “password stealing” di NotPetya, consentendo così di paralizzare qualunque azienda in pochissimo tempo” ha dichiarato Chester Wisniewski, principal research scientist di Sophos.