Occhio ai repository GitHub malevoli che attaccano Claude Code e utenti per installare malware e rubare chiavi

I ricercatori di Check Point Research hanno individuato all’interno di Claude Code tre vulnerabilità critiche, capaci di compromettere completamente le macchine degli sviluppatori semplicemente aprendo un repository di progetto. I ricercatori hanno segnalato i problemi ad Anthropic lo scorso anno e l’azienda ha successivamente rilasciato aggiornamenti correttivi, dichiarando di voler rafforzare ulteriormente il modello di sicurezza della piattaforma con nuove funzionalità. Nel frattempo, ha invitato gli utenti ad aggiornare Claude Code alle versioni più recenti per evitare possibili compromissioni.

Secondo gli analisti di sicurezza Aviv Donenfeld e Oded Vanunu, il caso evidenzia il difficile equilibrio tra automazione avanzata e sicurezza operativa, una tensione strutturale sempre più evidente negli strumenti di sviluppo moderni. Le piattaforme basate su AI sono progettate per avere accesso diretto al codice sorgente, ai file locali e spesso anche alle credenziali necessarie per interagire con infrastrutture cloud o ambienti di produzione. Questa integrazione profonda con l’ambiente di sviluppo crea inevitabilmente nuove superfici di attacco.

Claude Code sotto attacco

Nel caso specifico di Claude Code, due delle vulnerabilità individuate sono state raggruppate sotto lo stesso identificatore di sicurezza (CVE-2025-59536), dal momento che condividono l’esecuzione di comandi arbitrari tramite file di configurazione presenti nei repository dei progetti. Il problema nasce dal fatto che alcune impostazioni di configurazione potevano essere manipolate da un attaccante per far eseguire automaticamente istruzioni malevole senza richiedere un consenso esplicito da parte dell’utente.

Un’altra vulnerabilità distinta, identificata come CVE-2026-21852, interessava invece le versioni di Claude Code precedenti alla 2.0.65 e permetteva il furto delle chiavi API degli sviluppatori. In questo scenario, un aggressore poteva intercettare le comunicazioni tra il client locale e i server di Anthropic, deviandole verso un server controllato dall’attaccante e registrando le credenziali prima ancora che l’utente visualizzasse eventuali avvisi di sicurezza.

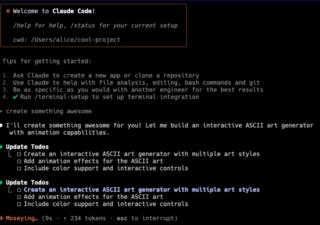

Per comprendere la portata del problema, è utile considerare il funzionamento di questi strumenti. Claude Code è un tool a riga di comando progettato per assistere i programmatori durante diverse fasi del ciclo di sviluppo (generazione di codice, revisione, correzione di bug, esecuzione di comandi shell e automazione di attività come i test). Si inserisce in una categoria di piattaforme in rapida espansione, che include prodotti come GitHub Copilot, Amazon CodeWhisperer e Codex di OpenAI.

Una delle vulnerabilità più rilevanti individuate da Check Point riguarda una funzione chiamata Hooks, progettata per consentire agli sviluppatori di automatizzare comportamenti ricorrenti durante il ciclo di vita di un progetto. Ad esempio, è possibile utilizzare questa funzionalità per applicare automaticamente regole di formattazione del codice o eseguire controlli prima di determinati passaggi della pipeline di sviluppo.

I ricercatori hanno dimostrato che un attaccante poteva inserire un comando malevolo all’interno del file di configurazione che gestisce gli Hooks in un repository condiviso. Quando uno sviluppatore apriva quel progetto con Claude Code, il comando veniva eseguito automaticamente senza alcuna notifica preventiva. Attraverso questa tecnica, Check Point è riuscita a costruire un exploit capace di ottenere accesso remoto al terminale dello sviluppatore con gli stessi privilegi dell’utente compromesso.

Un secondo vettore di attacco era collegato al Model Context Protocol, il sistema utilizzato da Claude Code per collegarsi a servizi esterni e strumenti integrati nell’ambiente di sviluppo. Anche in questo caso, le impostazioni potevano essere modificate nel file di configurazione del progetto, permettendo a un attaccante di inserire istruzioni malevole che venivano eseguite prima che il sistema mostrasse eventuali avvisi di sicurezza.

Secondo gli analisti, questo tipo di vulnerabilità riflette un cambiamento profondo nel ruolo dei file di configurazione all’interno delle pipeline di sviluppo moderne. In passato, questi file contenevano prevalentemente parametri statici o dati passivi, mentre nei sistemi di sviluppo basati su AI e automazione avanzata diventano veri e propri punti di controllo dell’esecuzione del software, con la capacità di attivare processi e comandi direttamente nell’ambiente locale dello sviluppatore.

Il risultato è un nuovo tipo di rischio per la sicurezza della supply chain del software, con un singolo commit malevolo inserito in un repository che potrebbe compromettere qualsiasi sviluppatore che scarichi o apra il progetto con strumenti vulnerabili. Proprio per questo motivo molti esperti di cybersecurity ritengono che le piattaforme di sviluppo assistite dall’intelligenza artificiale dovranno adottare modelli di sicurezza molto più rigorosi rispetto agli strumenti tradizionali, introducendo controlli più granulari sull’esecuzione automatica dei comandi e sulla gestione delle configurazioni di progetto.

Il pericolo corre anche su GitHub

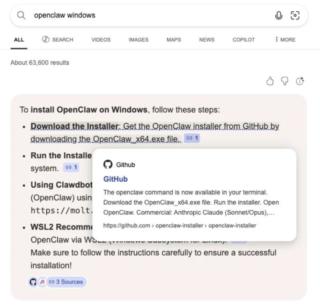

L’altro caso recente riguardante la sicurezza in ambito intelligenza artificiale riguarda OpenClaw, piattaforma progettata per automatizzare numerose attività tramite agenti intelligenti che è stata sfruttata come esca per diffondere malware attraverso falsi installer distribuiti online.

Secondo i ricercatori di sicurezza di Huntress, alcuni utenti che cercavano su Bing la query “OpenClaw Windows” si sono imbattuti in risultati generati dall’AI che rimandavano a un repository GitHub malevolo. Il progetto, pubblicato con il nome openclaw-installer, conteneva un installer apparentemente legittimo che in realtà distribuiva diversi componenti dannosi, tra cui infostealer e il malware proxy GhostSocks.

La truffa è stata particolarmente efficace perché sfruttava due elementi chiave di fiducia. Da un lato GitHub, piattaforma considerata affidabile da molti sviluppatori e già ricca di fork del progetto OpenClaw e, dall’altro, i suggerimenti AI del motore di ricerca Bing, che hanno contribuito a posizionare il repository fraudolento tra i primi risultati.

L’analisi del file distribuito nel repository ha rivelato che il codice del progetto appariva in gran parte legittimo, ma il malware era nascosto nella sezione delle release sotto forma di un archivio contenente l’eseguibile OpenClaw_x64.exe. Una volta avviato, il programma installava diversi loader sviluppati in Rust che caricavano in memoria software malevoli.

Tra questi figuravano Vidar Stealer, progettato per sottrarre credenziali e dati da servizi come Telegram e Steam, e GhostSocks, un malware che trasforma i sistemi compromessi in proxy residenziali utilizzati dai criminali per nascondere attività fraudolente.

(Immagine in apertura: Shutterstock)