L’exploit governativo DarkSword per iOS finisce su GitHub: milioni di iPhone a rischio?

La pubblicazione su GitHub di una versione aggiornata dello spyware DarkSword per iOS modifica radicalmente il profilo di rischio, rendendo accessibili strumenti che fino a poco tempo fa richiedevano competenze elevate e risorse significative.

Secondo i ricercatori di sicurezza, il codice di DarkSword si basa su componenti relativamente elementari come HTML e JavaScript, il che implica che possa essere distribuito e adattato con estrema rapidità. Ciò abbassa drasticamente la barriera d’ingresso, con la conseguenza che non è più necessario possedere competenze approfondite in ambito iOS per orchestrare un attacco funzionante.

DarkSword sfrutta vulnerabilità presenti in versioni meno recenti del sistema operativo mobile di Apple, in particolare dispositivi che eseguono iOS 18 o release precedenti. La mancata applicazione degli aggiornamenti di sicurezza diventa quindi il fattore determinante nella superficie di attacco. Secondo le stime basate sui dati di diffusione, una quota significativa del parco installato globale di iPhone rimane esposta, con numeri che si collocano nell’ordine delle centinaia di milioni di dispositivi attivi.

L’efficacia dell’exploit risiede nella sua capacità di operare “out of the box”. Una volta distribuito, infatti, il codice è in grado di compromettere il dispositivo bersaglio senza necessità di ulteriori modifiche. Questo aspetto è particolarmente critico perché elimina la fase di personalizzazione tecnica che spesso funge da filtro naturale per attori meno esperti.

Le funzionalità descritte all’interno del codice rivelano un impianto tipico degli spyware avanzati. Dopo l’accesso iniziale, DarkSword esegue attività di post-exploitation finalizzate all’esfiltrazione di dati sensibili. Tra questi rientrano contatti, messaggi, cronologia delle chiamate e contenuti del portachiavi iOS, che include password Wi-Fi e altre credenziali. Il trasferimento avviene tramite protocolli HTTP verso server controllati dall’attaccante, configurando un flusso continuo di dati sottratti.

Un elemento interessante riguarda i riferimenti a infrastrutture esterne utilizzate per il caricamento dei dati. In alcuni casi, il codice menziona siti apparentemente legittimi, suggerendo tecniche di offuscamento o di utilizzo di piattaforme compromesse per nascondere il traffico malevolo. Un tipo di approccio coerente con operazioni di spionaggio mirato, dove la discrezione operativa è fondamentale.

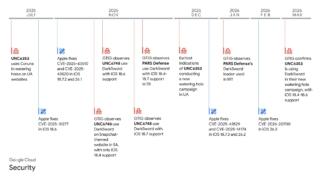

Le analisi precedenti collegano DarkSword a campagne attribuite ad attori statali, con particolare riferimento a operazioni contro obiettivi ucraini. Un ennesimo esempio di come scenari di intelligence, una volta divulgati, possano essere riutilizzati in contesti criminali o opportunistici, perdendo il controllo originario.

La reazione dei principali attori del settore conferma la gravità della situazione. Ricercatori di sicurezza e aziende tecnologiche concordano sul fatto che la diffusione del codice renda estremamente difficile contenere l’uso improprio dello strumento. La natura replicabile del software implica inoltre che nuove varianti possano emergere rapidamente, adattate a contesti diversi e integrate in campagne più ampie.

Apple ha già rilasciato aggiornamenti di emergenza destinati ai dispositivi non compatibili con le versioni più recenti del sistema operativo, incluso iOS 26. L’azienda sottolinea come l’aggiornamento del software rimanga la misura più efficace per mitigare il rischio, ma anche funzionalità avanzate come la modalità Lockdown offrono un ulteriore livello di protezione contro attacchi mirati.

Tuttavia, il problema principale è che una parte significativa degli utenti continua a utilizzare dispositivi non aggiornati, spesso per limiti hardware o per mancanza di consapevolezza, con il rischio concreto che la disponibilità pubblica di exploit funzionanti amplifichi le vulnerabilità esistenti trasformandole in vettori di attacco su larga scala.

La comparsa di DarkSword segue di poche settimane l’emersione di Coruna, un altro toolkit sviluppato in ambito governativo che evidenzia come strumenti un tempo confinati a operazioni altamente specializzate stiano progressivamente filtrando verso l’esterno, con implicazioni rilevanti per la sicurezza dell’ecosistema mobile globale.

(Immagine in apertura: Shutterstock)