SentinelOne semplifica la gestione delle minacce con Singularity Ranger Insights

Nell’ambito dell’evento BlackHat 2023 di Las Vegas, SentinelOne ha annunciato la soluzione di sicurezza Singularity Ranger Insights, che basandosi sulle funzionalità di rilevamento e protezione degli asset leader del settore elimina la complessità della gestione delle vulnerabilità, consentendo alle aziende di individuare continuamente gli asset non gestiti, valutare e dare priorità alle minacce e mitigare i rischi utilizzando un’unica console e un unico agent.

“Oltre il 25% di tutte le violazioni deriva dallo sfruttamento di una vulnerabilità e il costo medio per porvi rimedio può raggiungere i 4,5 milioni di dollari. Con Singularity Ranger Insights, i team di sicurezza dispongono di un potente strumento per ridurre i tempi, i costi e la complessità nella gestione delle vulnerabilità e migliorare significativamente la propria postura di sicurezza” ha dichiarato Lana Knop, Vice President of Product Management Endpoint and Identity Products di SentinelOne.

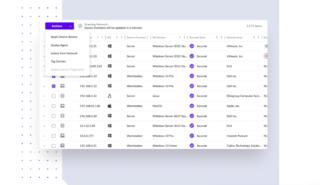

Sviluppato sulla piattaforma Singularity, Singularity Ranger Insights sfrutta l’agent di SentinelOne per fornire una risposta semplificata al monitoraggio degli endpoint (EDR), alla rilevazione della rete, alla gestione delle vulnerabilità e ai requisiti di conformità. Le informazioni real-time fornite dall’agent limitano la dipendenza da connettività di rete e configurazioni di scansione point-in-time utilizzate dagli approcci tradizionali, riducendo costi, complessità, problemi di ampiezza della banda e favorendo la visibilità.

Singularity Ranger Insights monitora continuamente i possibili cambiamenti della postura di sicurezza sulle workstation e fa agire l’agent SentinelOne nel momento in cui vengono identificati dispositivi e applicazioni potenzialmente a rischio per isolarli. Utilizzando questa soluzione i team di sicurezza possono:

- Ottenere un contesto per l’utilizzo, basato su aggiornamenti in tempo reale rispetto al livello di una vulnerabilità, della sua risoluzione e dei livelli di affidabilità segnalati

- Ottenere visibilità sulle vulnerabilità associate alle applicazioni e ai sistemi operativi di Microsoft, Linux e macOS, siano essi fisici, virtuali o cloud

- Privilegiare le vulnerabilità in base alle caratteristiche del contesto, come lo stato di avanzamento, la disponibilità di patch/workaround e la criticità del business, e rimediare a quelle più impattanti

- Distribuire l’agent SentinelOne sugli endpoint non gestiti e renderli automaticamente conformi, oppure isolarli se ritenuti rischiosi

- Automatizzare i workflow ed eliminare la tendenza ad alternare gli strumenti, risparmiando tempo e utilizzando meglio le risorse di sicurezza e IT già limitate

- Eseguire query EDR sugli endpoint interessati per ottenere maggiori informazioni sulla connettività di rete e determinare se una vulnerabilità è già stata sfruttata

- Consolidare gli strumenti e sfruttare la presenza di endpoint esistenti per ridurre i costi operativi.