EDR: arriva in beta Kaspersky Endpoint Detection and Response

Nel corso dell’ultimo anno, più di un’azienda su quattro (27%) ha subito attacchi mirati e alcuni malware sono rimasti nell’infrastruttura aziendale per diversi mesi prima di essere scoperti. Gli attacchi riescono a diffondersi nel network senza farsi notare anche grazie al fatto che i team di sicurezza spesso sono sopraffatti dalla necessità di processare manualmente un enorme numero di avvisi generati dalle moderne soluzioni di sicurezza, rischiando di non rilevare gli indicatori degli incidenti più pericolosi.

Anche quando viene rilevato l’avviso, comprendere le minacce avanzate richiede notevoli competenze di analisi (reverse engineering, analisi dei malware e digital forensic) che non sempre le aziende possiedono. Di conseguenza, un lungo tempo di risposta e la mancata visibilità sugli endpoint hanno un grave impatto sulle organizzazioni e fanno aumentare il costo sostenuto per riprendersi da un attacco mirato, che può raggiungere i 977.000 dollari.

Per risolvere questi problemi, le aziende si avvalgono di soluzioni di sicurezza chiamate EDR (Endpoint Detection and Response) per velocizzare l’analisi e la risposta agli incidenti. Lo stesso tipo di soluzione proposta anche da Kaspersky Lab con Kaspersky Endpoint Detection and Response, che include capacità di incident mitigation, migliore visibilità degli endpoint, compatibilità con le tradizionali soluzioni di sicurezza endpoint e funzionalità investigative a disposizione di team di sicurezza e SOC (Security Operations Center).

Disponibile da alcuni giorni in versione beta, Kaspersky Endpoint Detection and Response si basa su quattro pilastri principali.

Monitoraggio

Kaspersky EDR consente alle aziende di ottenere un’ampia visibilità degli incidenti senza dover raccogliere manualmente i dati.

Rilevamento

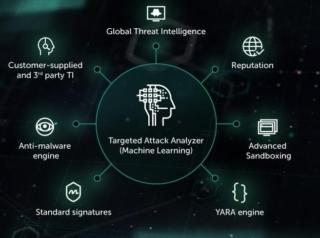

Le tecnologie di rilevamento di Kaspersky EDR, incluso il Targeted Attack Analyzer basato sul machine learning, aiutano le aziende a valutare le informazioni ricevute dai sensori endpoint e generare rapidamente i verdetti di threat detection

Aggregazione

Per definire in modo appropriato la kill chain dell’attacco, Kaspersky EDR aggrega e mostra i principali dati forensi provenienti dagli endpoint, comprese le informazioni su file sconosciuti e i metadati degli endpoint su processi, programmi, servizi, moduli, file, autorun, connessioni di rete e cronologia.

Risposta

Una delle principali funzionalità di Kaspersky EDR è la prevenzione dei continui attacchi che sfruttano le minacce avanzate: è infatti possibile impedire il lancio di file PE, documenti office e script sospetti e impostare regole per eliminare proattivamente i file sugli endpoint per evitare che una minaccia colpisca nuovamente l’infrastruttura aziendale.