L’IA è sempre più usata anche negli attacchi cyber. I risultati del Global Threat Report di CrowdStrike

CrowdStrike ha annunciato i risultati del Global Threat Report 2026, che evidenziano come l’AI stia accelerando le operazioni dei cyber criminali e ampliando la superficie di attacco delle aziende. Gli avversari stanno inoltre sfruttando attivamente gli stessi sistemi di AI, inserendo prompt malevoli in strumenti di GenAI presso oltre 90 organizzazioni e abusando delle piattaforme di sviluppo di AI. Emerge insomma chiaramente che, con il ritmo dell’innovazione che accelera, cresce anche la capacità degli avversari di sfruttarla.

Gli attori malevoli che fanno uso dell’AI hanno incrementato le operazioni dell’89% su base annua, utilizzando l’intelligenza artificiale come strumento offensivo in attività di ricognizione, furto di credenziali ed evasione. Le intrusioni ora avvengono attraverso l’uso di identità legittime, in applicazioni SaaS e infrastrutture cloud, mimetizzandosi nelle normali attività e riducendo il tempo di risposta dei difensori.

Sulla base di analisi e informazioni sulle minacce raccolte direttamente sul campo dai threat hunter e degli analisti di intelligence di CrowdStrike, che monitorano più di 280 avversari identificati, il report evidenzia cinque macro tendenze:

- L’AI è la nuova superficie d’attacco e i prompt sono il nuovo malware: gli avversari hanno sfruttato strumenti di GenAI legittimi in oltre 90 organizzazioni, inserendo prompt malevoli per generare comandi volti al furto di credenziali e criptovalute. Hanno inoltre sfruttato vulnerabilità nelle piattaforme di sviluppo di AI per stabilire persistenza e distribuire ransomware, e hanno pubblicato server AI malevoli presentati come servizi AI legittimi per intercettare dati sensibili

- Il tempo di breakout segna nuovi record: poiché l’AI ha accelerato gli attacchi, il breakout time medio dell’eCrime è sceso a 29 minuti (un aumento della velocità del 65% rispetto al 2024), con un tempo minimo di appena 27 secondi. In un caso di intrusione, l’esfiltrazione dei dati è iniziata addirittura entro quattro minuti dall’accesso iniziale

- Cresce l’uso dell’AI da parte di attori riconducibili a Stati e gruppi dell’eCrime: gli avversari che sfruttano l’AI hanno aumentato la loro attività dell’89%. FANCY BEAR, riconducibile alla Russia, ha distribuito malware basato su LLM (LAMEHUG) per automatizzare la ricognizione e la raccolta di documenti. L’attore eCrime PUNK SPIDER ha invece utilizzato script generati dall’AI per accelerare il credential dumping e cancellare evidenze forensi, mentre FAMOUS CHOLLIMA, legato alla Corea del Nord, ha sfruttato identità fittizie generate dall’AI per scalare operazioni di insider

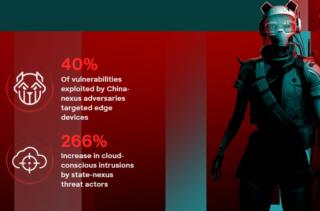

- Impennata delle operazioni riconducibili a Cina e Corea del Nord: l’attività riconducibile alla Cina è aumentata del 38% nel 2025, con il settore verticale della logistica che ha subito la crescita più significativa (fino all’85% su base annua) di attacchi o tentativi di intrusione. Il 67% di tutte le vulnerabilità sfruttate da attori legati alla Cina ha consentito un accesso immediato ai sistemi, mentre il 40% ha preso di mira dispositivi di rete esposti (edge device) connessi a Internet come punto d’ingresso. Gli incidenti legati alla Corea del Nord sono invece aumentati di oltre il 130% e il furto di criptovaluta da 1,46 miliardi di dollari da parte di PRESSURE CHOLLIMA è stato il più grande singolo colpo finanziario mai riportato

- Aumentano gli attacchi che sfruttano le vulnerabilità zero-day e gli ambienti cloud: il 42% delle vulnerabilità è stato sfruttato prima della divulgazione pubblica, in un contesto in cui gli avversari utilizzavano vulnerabilità zero-day per l’accesso iniziale, l’esecuzione di codice in remoto e l’escalation dei privilegi. Nel complesso, le intrusioni orientate al cloud sono aumentate del 37%, con un incremento del 266% attribuibile ad attori della minaccia riconducibili a Stati che prendono di mira gli ambienti cloud per la raccolta di intelligence

“Stiamo assistendo a una corsa agli armamenti nell’AI. Il breakout time è il segnale più chiaro di come le intrusioni siano cambiate, visto che ormai si passa dall’accesso iniziale al movimento laterale in pochi minuti. L’AI sta quindi comprimendo il tempo che intercorre tra la pianificazione dell’attacco e l’esecuzione, trasformando i sistemi di AI aziendali in bersagli. I team di sicurezza devono operare più velocemente dell’avversario per vincere” ha affermato Adam Meyers, responsabile delle Counter Adversary Operations di CrowdStrike.

(Immagine in apertura: Shutterstock)