I rischi per le aziende tra vulnerabilità, patching e monetizzazione del malware

Hewlett Packard Enterprise (HPE) ha pubblicato l’edizione 2016 dello studio HPE Cyber Risk Report, un rapporto che identifica le principali minacce alla sicurezza subite dalle aziende nel corso dell’anno passato. La dissoluzione dei tradizionali perimetri di rete e la maggiore esposizione agli attacchi sottopongono gli specialisti della sicurezza a crescenti sfide per riuscire a proteggere utenti, applicazioni e dati senza tuttavia ostacolare l’innovazione né rallentare le attività aziendali.

La presente edizione del Cyber Risk Report analizza lo scenario delle minacce del 2015, proponendo azioni di intelligence nelle principali aree di rischio, quali la vulnerabilità delle applicazioni, le patch di sicurezza e la crescente monetizzazione del malware. Il report approfondisce inoltre tematiche di settore rilevanti come le nuove normative nell’ambito della ricerca sulla sicurezza, i “danni collaterali” derivanti dal furto di dati importanti, i mutamenti delle agende politiche e il costante dibattito su privacy e sicurezza.

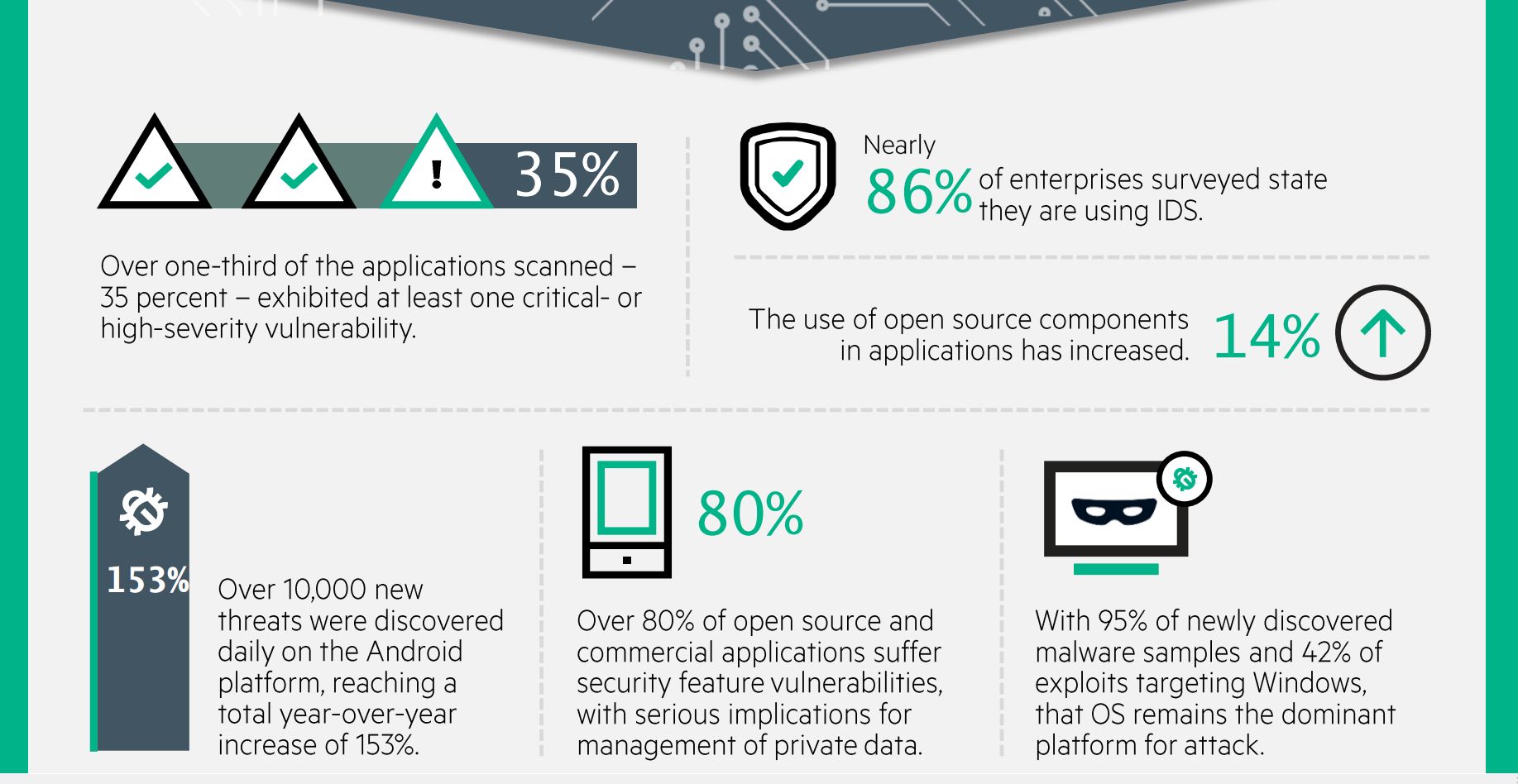

Se le applicazioni web sono una fonte di rischio significativa per le organizzazioni, quelle mobile presentano rischi maggiori e più specifici. Il frequente utilizzo di informazioni personali da parte delle applicazioni mobili genera infatti vulnerabilità nella conservazione e trasmissione di informazioni riservate e sensibili, con circa il 75% delle applicazioni mobili analizzate che presenta almeno una vulnerabilità critica o ad alto rischio rispetto al 35% delle applicazioni non mobili.

Lo sfruttamento delle vulnerabilità software continua a essere un vettore di attacco primario, soprattutto in presenza di vulnerabilità mobili. Basti pensare che, come nel 2014, le prime dieci vulnerabilità sfruttate nel 2015 erano note da oltre un anno e il 68% di esse da tre anni o più. Windows è stata la piattaforma software più colpita nel 2015: il 42% delle prime 20 vulnerabilità scoperte è stato indirizzato a piattaforme e applicazioni Microsoft. Colpisce poi anche un altro dato. Il 29% di tutti gli attacchi condotti con successo nel 2015 ha infatti utilizzato quale vettore di infezione Stuxnet, un codice del 2010 già sottoposto a due patch.

Passando ai malware, i bersagli sono cambiati notevolmente in funzione dell’evoluzione dei trend e di una sempre maggiore focalizzazione sull’opportunità di trarre guadagno. Il numero di minacce, malware e applicazioni potenzialmente indesiderate per Android è cresciuto del 153% da un anno all’altro: ogni giorno vengono scoperte oltre 10.000 nuove minacce. Apple iOS ha registrato le percentuali di crescita maggiori, con un incremento delle tipologie di malware di oltre il 230% anno su anno.

Gli attacchi malware diretti contro gli sportelli bancomat sottraggono informazioni sulle carte di credito sfruttando l’hardware o il software del terminale dello sportello oppure entrambi. In alcuni casi gli attacchi a livello software bypassano l’autenticazione delle carte per erogare direttamente denaro contante. Il ransomware è un modello di attacco di crescente successo: diverse famiglie di ransomware hanno causato danni nel 2015 criptando i file di consumatori e utenti aziendali senza distinzione. Alcuni esempi? Cryptolocker, Cryptowall, CoinVault, BitCryptor, TorrentLocker, TeslaCrypt e altri ancora.

Il report di HPE suggerisce infine alcune modalità di intervento per aumentare la protezione e la sicurezza. Gli esperti devono innanzitutto vigilare con maggiore attenzione per garantire l’applicazione delle patch a livello aziendale e individuale. I software vendor devono essere più trasparenti in merito alle caratteristiche delle patch proposte affinché gli utenti finali non siano reticenti nell’installarle.

Per proteggersi al meglio contro il ransomware, è poi indispensabile adottare policy di backup per tutti i file importanti presenti in un sistema, mentre per prepararsi ai cambiamenti politici le aziende devono essere sempre aggiornate sui cambiamenti legislativi e mantenere un approccio flessibile alla sicurezza.