Email e documenti della Polizia di Stato in vendita su Telegram

Un canale Telegram che tratta dati sottratti illegalmente ha pubblicato il 7 giugno un post con cui mette in vendita “diversi gigabyte” di file della Polizia di Stato (che l’autore indica erroneamente come “polizia federale italiana”).

A segnalarlo su Twitter è Sofia Scozzari, fondatrice e CEO Hackmanac e membro del Comitato Direttivo del Clusit. L’ufficio stampa della Polizia di Stato ha confermato oggi a DigitalWorld Italia che effettivamente c’è stata un’esfiltrazione di dati da una casella email istituzionale, e che sono in corso le indagini.

https://twitter.com/SofiaSZM/status/1666378669055410176

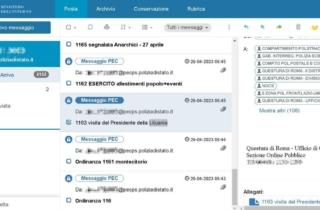

Dalle schermate pubblicate dai criminali, i dati sembrano riguardare principalmente messaggi email, in particolare PEC, e file allegati. Tra questi, si notano documenti con informazioni sui servizi di scorta di capi di stato esteri in visita nel nostro Paese.

Le schermate sembrano indicare due diversi software di posta, entrambi con loghi della Polizia, uno dei quali mostra il contenuto della casella PEC dell’ufficio Telecomunicazioni del Servizio Tecnico-Logistico e Patrimoniale della Polizia di Stato Lazio-Abruzzo-Sardegna.

Il gruppo criminale in questione si occupa principalmente di dati di organizzazioni governative, apparentemente senza un’affiliazione specifica: messaggi precedenti riguardano sia dati del blocco Nato che del governo Russo, e l’autore dei post non risparmia critiche a ciascuno degli schieramenti.

Diversamente da altri messaggi presenti sullo stesso canale Telegram, nei quali il gruppo si limita a diffondere al pubblico i dati rubati, in questo caso è stato richiesto il pagamento di 5.000 dollari per ottenere una copia dei dati (il messaggio non specifica la valuta), ed è stato indicato inizialmente un ultimatum a due giorni: un prezzo contenuto considerando il tipo di dati, e con un ultimatum davvero molto ravvicinato.

A rendere particolarmente critico il leak è che tra i documenti mostrati nelle schermate si possono individuare circolari relative ai servizi di scorta per le visite dei capi di stato esteri, tra cui quelli relativi alle recenti visite del Presidente Ucraino Zelensky.

Diversamente da quanto accade in casi simili, per esempio con l’attacco ransomware all’ASL dell’Abruzzo nelle scorse settimane, i criminali non minacciano di pubblicare i dati, ma di cancellarli. Lo scopo quindi non è l’estorsione, ma la vendita delle informazioni. Un obiettivo che contrasta con le motivazioni prettamente politiche di alcuni messaggi precedenti, nei quali i dati vengono rilevati senza richieste economiche.

A oggi, 12 giugno, il canale Telegram (ora possiamo dirlo: si trattava di Spectre’s Intel Repo) risulta essere stato cancellato. Non è dato sapere se nel frattempo i criminali siano riusciti a vendere i dati a qualche acquirente.

(Articolo pubblicato il 7 giugno 2023 e aggiornato il 12 giugno con conferma dell’esfiltrazione e la notizia della cancellazione del canale Telegram)