Cybersecurity: troppe minacce e pochi analisti mettono a rischio le aziende

Le aziende di tutto il mondo si trovano oggi in un contesto digitale sempre più ostile, in cui la mole di minacce informatiche cresce esponenzialmente, le fonti di dati aumentano senza sosta e le competenze per analizzarle risultano spesso insufficienti. È quanto emerge da uno studio commissionato da Google Cloud e condotto da Forrester Consulting, che ha coinvolto 1.541 professionisti IT e della sicurezza informatica con ruoli dirigenziali in aziende con almeno 1.000 dipendenti, attive in 12 settori industriali e dislocate in otto Paesi: Stati Uniti, Regno Unito, Canada, Singapore, Australia, Giappone, Germania e Francia.

Una montagna di dati difficile da gestire

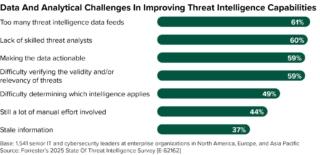

Secondo l’indagine, il 61% dei dirigenti IT e security afferma che i propri team sono letteralmente sopraffatti dalla quantità di dati provenienti dai feed di threat intelligence. Una valanga di informazioni che spesso non si riesce né a verificare né a sfruttare in modo efficace, tanto che il 59% degli intervistati ritiene difficile valutare l’affidabilità e la rilevanza delle minacce, mentre una percentuale identica sottolinea l’incapacità di trasformare questi dati in azioni concrete.

A tutto ciò si aggiunge la carenza di personale qualificato, considerando che il 60% dei rispondenti segnala una mancanza di esperti capaci di interpretare e gestire l’intelligence ricevuta. Il risultato? La maggior parte delle aziende adotta un approccio reattivo, anziché proattivo, alla cybersecurity: il 72% dichiara infatti che la propria organizzazione si limita a reagire agli attacchi, invece di prevenirli.

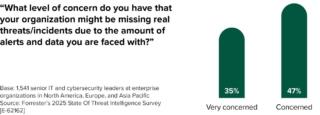

Il caso emblematico del settore manifatturiero

Tra i settori più preoccupati spicca la manifattura. Ben l’89% degli intervistati in questo ambito si dichiara infatti “preoccupato” o “molto preoccupato” all’idea di lasciarsi sfuggire minacce reali a causa dell’eccesso di alert e segnalazioni. Una preoccupazione giustificata visto che secondo l’ultimo rapporto annuale dell’Internet Crime Complaint Center (IC3) dell’FBI il settore manifatturiero ha subito 218 attacchi ransomware nel corso dell’ultimo anno, risultando il secondo più colpito tra quelli considerati parte delle infrastrutture critiche degli Stati Uniti. Peggio ha fatto solo il comparto sanitario e della salute pubblica con 249 attacchi.

Il problema, spiegano gli autori dello studio, potrebbe essere legato alla complessità tecnologica del settore manifatturiero, dove alle infrastrutture IT tradizionali si affiancano tecnologie operative (OT) come PLC e sistemi SCADA, che richiedono un’intelligence mirata e che spesso non sono ben comprese nemmeno dai fornitori esterni di servizi di sicurezza, i quali faticano ad adattarsi alla diversità dei sistemi OT e a rispondere in modo efficace agli attacchi.

La sottovalutazione del rischio

Un’altra criticità emersa dallo studio riguarda la scarsa consapevolezza, da parte della leadership aziendale, del livello effettivo di esposizione alle minacce informatiche. L’80% degli intervistati afferma che il proprio top management sottostima i rischi cyber, una percentuale che sale all’84% tra le aziende attive nei settori tecnologici e dei servizi IT. Secondo il report, ciò potrebbe dipendere dalla forte enfasi posta su innovazione e velocità di mercato a discapito della sicurezza, o da una minore regolamentazione rispetto ad altri comparti industriali.

Guardando alle minacce più temute nei prossimi 12 mesi, il phishing e il furto di credenziali si collocano al primo posto (46%), seguiti da ransomware e estorsioni multifase (44%). Al terzo posto si trovano le iniezioni AI prompt (34%), mentre gli attacchi alla supply chain e la minaccia che il quantum computing possa infrangere i sistemi crittografici attuali si attestano al 41%. Chiudono la lista le minacce interne (29%), gli attacchi DDoS (27%), quelli condotti da attori statali (21%), il cryptomining (18%) e l’attività di spionaggio (17%).

Ripensare l’approccio alla threat intelligence

Di fronte a questo scenario, gli autori dello studio invitano i responsabili della sicurezza a riformulare radicalmente il concetto stesso di threat intelligence, da intendersi non più come semplice “feed” informativo, ma come una vera e propria “capacità” strategica.

Confondere i dati grezzi con informazioni realmente utili, avvertono, porta a una miriade di indicatori privi di contesto e difficili da interpretare. Solo trattando la threat intelligence come un processo basato su analisi, contestualizzazione, arricchimento e allineamento con le minacce reali si può trasformare l’informazione in azione. Infine, è essenziale non affidarsi ciecamente a un numero crescente di strumenti e fornitori di intelligence senza prima aver chiarito i requisiti e gli obiettivi specifici della propria organizzazione.

(Immagine in apertura: Shutterstock)