La FCC americana vieta l’importazione di router consumer stranieri. Cioè tutti quelli venduti negli USA

La decisione della FCC americana di vietare l’introduzione di nuovi router consumer prodotti al di fuori degli Stati Uniti segna un passaggio significativo nell’evoluzione delle politiche di sicurezza digitale. L’aggiornamento della lista delle apparecchiature considerate non affidabili inserisce questi dispositivi in una categoria già occupata da tecnologie ritenute sensibili come i droni di produzione estera, evidenziando un cambio di paradigma nella percezione delle infrastrutture domestiche connesse.

Il router, per sua natura, rappresenta un nodo critico nella topologia di rete. Gestisce il traffico dati tra dispositivi locali e internet, spesso senza un monitoraggio attivo da parte dell’utente finale. Questo lo rende un punto di accesso privilegiato per attori malevoli, specialmente quando vulnerabilità firmware o backdoor non documentate consentono accessi non autorizzati. Secondo la FCC, negli ultimi anni queste debolezze sarebbero state sfruttate per compromettere reti domestiche e aziendali, facilitare attività di spionaggio e sottrarre proprietà intellettuale.

Il provvedimento non impone la dismissione immediata dei dispositivi già in uso, ma introduce un vincolo stringente su tutti i nuovi modelli. Qualsiasi router consumer prodotto fuori dagli Stati Uniti dovrà ottenere un’autorizzazione preventiva prima di poter essere importato o commercializzato. Il processo di approvazione richiede a sua volta un livello di trasparenza significativamente più elevato rispetto al passato, includendo la divulgazione della struttura proprietaria dell’azienda, l’eventuale presenza di investitori stranieri e un piano concreto per localizzare la produzione sul territorio statunitense.

Questa misura si inserisce in un contesto di crescente tensione tecnologica e geopolitica, dove la sicurezza della supply chain assume un ruolo centrale. La preoccupazione non riguarda esclusivamente la possibilità di intrusioni informatiche, ma anche la resilienza delle infrastrutture critiche. Un attacco su larga scala che sfrutti vulnerabilità diffuse nei router potrebbe infatti compromettere servizi essenziali, con effetti a cascata su comunicazioni, energia e sistemi di emergenza.

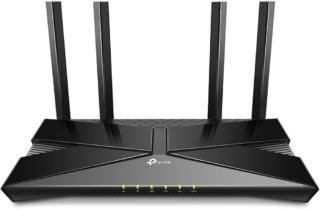

Uno degli elementi che ha contribuito ad accelerare questa decisione è stata l’attenzione crescente verso alcuni produttori specifici. Il caso di TP-Link, brand cinese molto diffuso anche attraverso piattaforme come Amazon, ha alimentato il dibattito politico dopo una serie di attacchi informatici che hanno evidenziato potenziali vulnerabilità nei dispositivi. Pur non essendo l’unico attore coinvolto, TP-Link è diventato emblematico delle criticità legate alla produzione offshore.

Le indagini governative statunitensi hanno inoltre collegato diversi episodi di cyberattacco (tra cui le operazioni Volt, Flax e Salt Typhoon) a gruppi riconducibili o associati a interessi statali cinesi. Questi attacchi, avvenuti tra il 2024 e il 2025, avrebbero sfruttato anche accessi compromessi a dispositivi di rete per penetrare infrastrutture strategiche. Sebbene i dettagli tecnici completi non siano stati resi pubblici, il riferimento esplicito della FCC a questi eventi rafforza la narrativa secondo cui i router rappresentano una superficie di attacco sistemica.

Dal punto di vista industriale, la misura presenta implicazioni complesse. Attualmente, la quasi totalità dei router consumer venduti negli Stati Uniti è infatti prodotta in Asia, con hub principali in Cina e Taiwan, e anche aziende statunitensi come Netgear si affidano a catene produttive estere. Questo significa che il requisito di localizzazione potrebbe comportare un ripensamento profondo delle strategie di manufacturing, con inevitabili ripercussioni su costi, tempi di sviluppo e disponibilità dei prodotti.

Un caso interessante è rappresentato dal router di Starlink sviluppato da SpaceX, che secondo l’azienda viene prodotto in Texas. Questo lo rende, almeno in teoria, già conforme ai nuovi criteri, evidenziando come la verticalizzazione della produzione possa diventare un vantaggio competitivo in un contesto normativo più restrittivo.

La possibilità di deroghe da parte del Dipartimento della Difesa o del Dipartimento per la Sicurezza Interna introduce un ulteriore livello di complessità. In assenza di una lista chiara di eccezioni, resta incerto quali dispositivi potranno effettivamente ottenere un via libera, creando una fase di transizione caratterizzata da elevata incertezza per produttori e distributori.

Ci sono infine forti dubbi sulla reale efficacia di un approccio basato sull’origine geografica del prodotto. Le vulnerabilità nei dispositivi di rete possono derivare da molteplici fattori, inclusi errori di progettazione software, aggiornamenti insufficienti e pratiche di sicurezza non adeguate, indipendentemente dal luogo di produzione. Tuttavia, per le autorità statunitensi, il controllo diretto sulla filiera rappresenta uno strumento fondamentale per ridurre il rischio sistemico e rafforzare la fiducia nelle infrastrutture digitali.