Cisco vuole acquisire Astrix: controllo zero-trust anche per Agenti AI e identità non umane

L’intenzione di Cisco di acquisire Astrix Security va letta oltre la dimensione, pur rilevante, della normale operazione di consolidamento nel mercato cyber. Cisco vuole chiaramente presidiare un’area che sta diventando rapidamente critica per la sicurezza enterprise come quella delle identità non umane, ovvero credenziali, token, service account e chiavi di accesso che permettono a software, automazioni e ora anche agenti AI di operare dentro ambienti digitali sempre più articolati.

Il momento scelto non è casuale considerando quanto l’adozione di agenti basati su intelligenza artificiale stia accelerando e, con essa, stia cambiando anche la morfologia della superficie di attacco. Le aziende stanno iniziando a introdurre entità software capaci di consultare dati, interagire con applicazioni, eseguire task, prendere decisioni entro perimetri definiti e agire con continuità, spesso a una velocità che non ha equivalenti nel lavoro umano. Se questi sistemi vengono spesso raccontati come un’estensione della produttività, dal punto di vista della sicurezza somigliano però sempre di più a nuovi soggetti operativi che richiedono identità, privilegi, policy e controllo comportamentale.

Ed è proprio su questa soglia che emerge il problema individuato da Cisco. Molte organizzazioni stanno sperimentando l’AI agentica con modelli di governance ancora acerbi. La capacità di distribuire agenti cresce più rapidamente della capacità di osservarli, limitarli e revocarne i permessi quando necessario. Cisco, nel motivare l’acquisizione, insiste su questo scarto, con le imprese che corrono verso l’automazione cognitiva mentre i team security faticano a mantenere visibilità e capacità di enforcement.

I dati citati da Cisco vanno nella stessa direzione e fotografano un mercato in cui il livello di maturità è ancora modesto. Solo una minoranza delle organizzazioni ritiene infatti di avere guardrail efficaci e monitoraggio in tempo reale sugli agenti AI, mentre ancora meno si sente davvero pronta a proteggerli in modo completo.

In questo scenario, la scelta di Astrix Security appare ideale, visto che si tratta di un’azienda che lavora su un livello infrastrutturale spesso poco visibile al business ma decisivo nella pratica quotidiana della difesa. La società si è specializzata nella protezione delle credenziali che alimentano i sistemi moderni, dalle API key ai token OAuth fino agli account di servizio.

È esattamente il substrato identitario su cui si appoggiano anche gli agenti AI per interagire con piattaforme SaaS, repository, strumenti di collaborazione, ambienti cloud e applicazioni aziendali. Quando queste identità sfuggono al controllo, si aprono varchi molto concreti tra privilegi eccessivi, persistenza non monitorata, accessi fuori contesto e abuso di segreti distribuiti in troppi vault o conservati in modo disomogeneo.

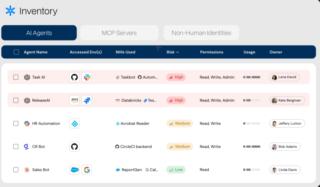

La logica industriale dell’operazione, quindi, appare piuttosto chiara. Cisco sta cercando di costruire una catena di sicurezza coerente attorno al ciclo di vita degli agenti (scoperta, autenticazione, autorizzazione, osservazione del comportamento e risposta). L’integrazione di Astrix dovrebbe rafforzare soprattutto la componente di discovery e governance delle identità non umane, aggiungendo un livello di profondità utile per capire quali agenti esistono davvero in un’organizzazione, quali credenziali usano, con quali privilegi operano e dove si annidano condizioni di rischio.

In ambienti enterprise complessi, questo tipo di visibilità è meno banale di quanto sembri, perché la proliferazione di identità macchina avviene spesso in modo distribuito, attraverso team DevOps, tool di integrazione, workflow low-code, servizi cloud e automazioni locali che nascono fuori da una regia centralizzata.

Cisco inserisce questa mossa dentro una strategia più ampia che negli ultimi mesi ha assunto contorni sempre più netti. L’azienda sta infatti cercando di posizionarsi come fornitore capace di presidiare la sicurezza dell’AI lungo più livelli tra protezione dei modelli e delle applicazioni sviluppate internamente, rafforzamento dell’architettura Zero Trust, capacità di riconoscere e ispezionare traffico AI, strumenti di hardening dell’infrastruttura e automazione del SOC grazie alla combinazione con Splunk. In questa architettura, Astrix arriva come tassello funzionale a un disegno che mette al centro l’identità agentica.

Il passaggio più interessante, sotto il profilo di mercato, è il fatto che l’identità non umana smette di essere una questione confinata alla IAM tradizionale o alla gestione dei segreti e diventa il nodo centrale per la sicurezza operativa degli agenti AI. Se un agente deve accedere a un CRM, interrogare un database, aprire ticket, richiamare API o orchestrare un flusso su più sistemi, la sua identità non può essere trattata come un dettaglio tecnico secondario. Va invece governata come si governa un utente privilegiato, con la differenza che la frequenza, la scala e l’autonomia delle azioni sono superiori.

Da qui si capisce anche perché Cisco insista tanto sull’estensione del paradigma Zero Trust agli agenti. Nella visione del gruppo, non basta sapere che un’identità esiste, ma bisogna verificarne continuamente legittimità, contesto operativo, privilegi concessi e comportamento runtime. Astrix dovrebbe contribuire ad alimentare Cisco Identity Intelligence con segnali più ricchi e specifici sulle identità macchina, mentre l’integrazione con Secure Access e Duo è pensata per tradurre questa intelligence in policy di accesso e controllo più efficaci. A valle, il collegamento con Splunk promette infine di dare ai team SOC una vista unificata delle attività degli agenti, utile per indagini, correlazione degli eventi e risposta accelerata.

(Immagine in apertura: Shutterstock)