Finti IT helpdesk contattano i dipendenti via Teams e installano malware. Come difendersi

La nuova minaccia documentata dagli analisti di Mandiant e ReliaQuest ha messo a nudo il cluster di attività noto come UNC6692. Questo gruppo sta perfezionando una tecnica di intrusione che sfrutta Microsoft Teams per colpire direttamente il vertice delle organizzazioni, bypassando le difese tradizionali attraverso una sofisticata combinazione di pressione psicologica e strumenti software customizzati.

Il modus operandi di UNC6692 inizia con una massiccia campagna di email bombing. L’obiettivo è inondare la casella di posta della vittima con migliaia di email di spam in pochi minuti, creando un senso di urgenza e frustrazione. È in questo momento di vulnerabilità che scatta la trappola. L’attaccante contatta il bersaglio su Microsoft Teams, spacciandosi per un tecnico dell’Help Desk IT pronto a risolvere l’anomalia.

I dati sono allarmanti, considerando che tra il 1° marzo e il 1° aprile 2026, il 77% degli incidenti osservati ha preso di mira dipendenti di livello senior ed executive. Questo dato segna un incremento netto rispetto al 59% dei primi due mesi dell’anno, confermando che i gruppi di minaccia stanno raffinando la selezione dei bersagli per massimizzare l’impatto del furto di dati e della successiva estorsione.

A differenza dei gruppi che si limitano a installare software di controllo remoto (RMM) legittimi come Quick Assist o Supremo, UNC6692 implementa una suite di malware su misura denominata SNOW. Il vettore d’attacco principale è un link condiviso in chat che punta a una finta utility di riparazione della mailbox (“Mailbox Repair and Sync Utility v2.1.5”) ospitata su bucket AWS S3.

Una volta cliccato il link, viene scaricato uno script AutoHotkey che funge da “gatekeeper”, verificando che l’host non sia una sandbox di sicurezza prima di procedere con l’installazione dei componenti core:

- SNOWBELT: Un’estensione malevola per Microsoft Edge (basata su Chromium) che viene caricata in modalità headless. Funziona come backdoor JavaScript per ricevere comandi e rubare credenziali tramite un finto pannello di gestione

- SNOWGLAZE: Un tunnel basato su Python che stabilisce una connessione sicura WebSocket tra la rete interna della vittima e il server di comando e controllo (C2) dell’attaccante

- SNOWBASIN: Una backdoor persistente capace di eseguire comandi PowerShell, catturare screenshot e gestire il trasferimento di file

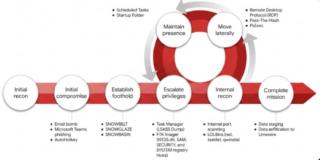

Questa architettura modulare permette all’attaccante di muoversi lateralmente nella rete con una naturalezza disarmante, utilizzando protocolli amministrativi nativi (WinRM, RDP) per mimetizzarsi nel traffico legittimo dell’azienda.

L’aspetto tecnicamente più interessante della campagna UNC6692 è l’abuso sistematico dei servizi cloud di fiducia. Utilizzando AWS per ospitare i payload e gestire l’esfiltrazione, gli attaccanti riescono infatti a eludere i filtri di reputazione di rete. Una volta ottenuto l’accesso, il gruppo estrae la memoria del processo LSASS per ottenere privilegi elevati e utilizza la tecnica Pass-The-Hash per raggiungere i Domain Controller.

In una fase finale dell’intrusione, è stato osservato l’uso di strumenti come FTK Imager per catturare database di Active Directory e l’impiego di utility di sincronizzazione file (come Rclone o persino versioni modificate di LimeWire) per trasferire gigabyte di informazioni sensibili verso il proprio storage cloud.

L’incidente sottolinea una verità brutale per i CISO, ovvero che gli strumenti di collaborazione devono essere trattati come superfici di attacco di serie A. Microsoft ha confermato che gli attori di minaccia stanno abusando delle comunicazioni cross-tenant per stabilire un controllo interattivo sulle postazioni di lavoro.

La difesa non può più quindi basarsi solo sulla tecnologia, ma deve integrare processi di verifica rigorosi. È essenziale implementare flussi di lavoro che obblighino il personale a validare l’identità dell’Help Desk attraverso canali alternativi e, dal punto di vista tecnico, blindare l’esecuzione di PowerShell e monitorare l’installazione di estensioni browser non autorizzate. Il successo di UNC6692 dimostra che le tattiche più efficaci non muoiono con i gruppi che le hanno inventate, ma evolvono, sfruttando l’inerzia e la fiducia intrinseca che ancora riponiamo nelle piattaforme enterprise.

(Immagine in apertura: Shutterstock)