La guerra in Medio Oriente arriva in rete: i rischi per le aziende UE

Dal 28 febbraio 2026, data in cui è iniziata l’offensiva militare di Stati Uniti e Israele contro l’Iran, il cyberspazio è diventato un teatro operativo a tutti gli effetti. In meno di due mesi si sono infatti registrati 1.245 attacchi informatici riconducibili o correlati a quel contesto geopolitico, orchestrati da 99 diversi threat actor e distribuiti su 14 Paesi.

Israele è il bersaglio più colpito in termini assoluti, con 603 incidenti documentati, mentre Iran ed Emirati Arabi Uniti guidano la classifica per severità media degli attacchi. I settori investiti con maggiore intensità sono quelli governativi e militari, il comparto finanziario e l’informazione, ossia le infrastrutture nervose di qualsiasi stato moderno. Questi dati sono stati presentati nel corso del webinar AI, ORA: la nuova partita della geopolitica, organizzato dall’AI Think Tank di Assintel sulla base delle rilevazioni di Hackmanac, piattaforma specializzata nel monitoraggio e nell’analisi delle minacce informatiche a scala globale.

Un’escalation che viene da lontano

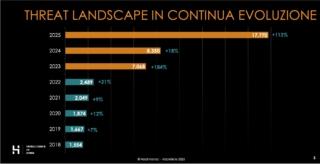

Ridurre questo scenario a un effetto collaterale della crisi mediorientale sarebbe però un errore di prospettiva, considerando che la traiettoria della minaccia cyber è in crescita strutturale da quasi un decennio. Tra il 2018 e il 2025 il numero di incidenti rilevati è infatti aumentato di oltre undici volte e, nel solo 2025, si sono contati 17.770 attacchi, con un incremento del 113% rispetto all’anno precedente.

La vera svolta è però avvenuta nel 2023, con un’accelerazione del 184% che ha cambiato definitivamente la scala del problema. Si tratta di una crisi sistemica che si manifesta su piani molto diversi, dalle azioni dimostrative e dall’hacktivismo alle operazioni di spionaggio, dalla manipolazione dell’informazione fino alle campagne di sabotaggio mirate a interrompere supply chain e infrastrutture critiche.

L’esposizione indiretta delle imprese italiane

Ciò che rende questa situazione particolarmente insidiosa per le realtà europee e italiane è la natura sistemica della loro vulnerabilità. La dipendenza da grandi provider tecnologici statunitensi, la permeabilità delle catene di fornitura e l’esposizione a campagne di phishing geopoliticamente orientate costruiscono infatti un perimetro di rischio difficile da mappare e ancor più da presidiare.

Le conseguenze potenziali riguardano la continuità operativa, la reputazione aziendale, la gestione della crisi in condizioni di forte incertezza e gli effetti a cascata su clienti, fornitori e partner internazionali. In questo quadro, si inserisce la lettura operativa di Barracuda Networks, che attraverso il proprio servizio Managed XDR ha rilevato e analizzato alcune delle minacce più significative registrate nei primi mesi del 2026.

Brute force dal Medio Oriente

Tra gennaio e marzo 2026, Barracuda Managed XDR ha documentato una crescita netta dei tentativi di autenticazione brute force diretti contro dispositivi SonicWall e FortiGate. Questi episodi hanno rappresentato il 56% di tutti gli incidenti confermati rilevati dal Security Operations Center nel bimestre febbraio-marzo, con una concentrazione geografica a dir poco eloquente visto che l’88% degli attacchi proveniva dal Medio Oriente.

La maggior parte dei tentativi non è andata a buon fine perché neutralizzata dagli strumenti di sicurezza o diretta contro credenziali inesistenti. Eppure, la minaccia non perde consistenza. Dispositivi come i firewall e i gateway VPN occupano infatti una posizione privilegiata nella topologia delle reti aziendali e la scansione sistematica delle loro credenziali rappresenta una forma di ricognizione continua che precede l’attacco vero e proprio. Una singola password debole, un account legacy dimenticato e una configurazione lasciata a default sono tutte crepe che trasformano un tentativo fallito in una violazione.

Sul fronte del ransomware, il gruppo Qilin si è affermato come uno degli attori più pericolosi del panorama attuale, non tanto per la sofisticazione degli strumenti quanto per la velocità operativa. Il SOC di Barracuda ha neutralizzato di recente un attacco partito dalla compromissione di un singolo endpoint vulnerabile e, una volta eseguito il malware, le modifiche massive ai file e le attività di esecuzione anomale si sono manifestate in tempi strettissimi, rendendo decisiva la rapidità di risposta del team.

L’isolamento della rete è stato l’unico strumento capace di contenere la propagazione e ciò pone in evidenza una serie di carenze difensive ricorrenti nelle organizzazioni colpite, tra cui visibilità insufficiente sui movimenti laterali all’interno della rete IT, autenticazione multifattoriale assente o parziale, accessi privilegiati distribuiti a troppi utenti, endpoint non monitorati e processi di backup inadeguati a garantire un ripristino affidabile dopo un incidente.

Cosa possono fare le aziende?

La risposta difensiva a questo ecosistema di minacce non può essere monodimensionale. Sul piano tecnico, è indispensabile sia limitare i privilegi di accesso agli strumenti critici (PowerShell, interfacce a riga di comando, script), sia adottare soluzioni di sicurezza in grado di monitorare i comportamenti anomali a livello di processo, incluse le relazioni parent-child tra applicazioni.

Sul piano organizzativo, la formazione continua del personale rimane il presidio più efficace contro le tecniche di ingegneria sociale. Educare i dipendenti a consultare il reparto IT prima di eseguire qualsiasi azione suggerita da pop-up o comunicazioni non verificate è infatti una misura a costo contenuto con un impatto potenzialmente molto alto.

(Immagine in apertura: Shutterstock)