Tenere a bada OpenClaw: i tool di sicurezza ClawSec e OneClaw di Prompt Security

Indice dell'articolo

Quando un dipendente installa un agente AI sul proprio computer aziendale per automatizzare parte del proprio lavoro, raramente si interroga sulle implicazioni di sicurezza di quella scelta. Eppure quell’agente, che ha accesso al filesystem, può eseguire comandi, leggere variabili d’ambiente, comunicare con servizi esterni e schedulare task in autonomia, rappresenta una superficie d’attacco reale, e spesso del tutto invisibile al reparto IT.

È in questo scenario che si inserisce l’ultima mossa di SentinelOne, che attraverso la startup Prompt Security di recente acquisizione ha rilasciato due strumenti per mettere in sicurezza le installazioni di OpenClaw (precedentemente noto come ClawdBot e MoltBot), uno degli ambienti per agenti autonomi più diffusi nello sviluppo software e nell’automazione aziendale.

ClawSec e OneClaw, questo il nome dei due strumenti, rispondono a esigenze diverse ma complementari: il primo interviene direttamente sull’agente per proteggerlo dall’interno; il secondo è pensato per ottenere visibilità e governance su tutte le istanze attive nella rete aziendale.

OpenClaw e i suoi rischi

Un riassunto per chi avesse perso una delle notizie più virali in ambito AI di questo inizio anno. OpenClaw è un framework per agenti AI operativi che gira costantemente su un pc o server. A differenza dei classici assistenti conversazionali, un agente OpenClaw può monitorare diversi canali di comunicazione (chat, email, messaggi istantanei…) ed eseguire azioni concrete in risposta a stimoli o eventi: aprire file, eseguire script, interrogare API, navigare sul web, pianificare operazioni ricorrenti tramite cron job e mantenere una memoria persistente tra una sessione e l’altra. Le sue funzionalità si estendono attraverso le Skill, moduli scaricabili da repository pubblici come GitHub o dal registro ufficiale di OpenClaw.

Questa apertura è al tempo stesso il punto di forza e il principale vettore di rischio dello strumento. Quando OpenClaw viene installato direttamente dall’utente finale senza passare da un processo di approvazione IT, si attiva un agente con scopi molto eterogenei e accesso privilegiato al proprio sistema e a tutte le risorse aziendali collegate, anche su cloud esterni. Il classico problema della Shadow IT assume qui una dimensione qualitativamente nuova, perché l’agente non si limita a elaborare dati ma può agire su di essi in modo autonomo.

I rischi concreti sono diversi. Sul fronte della supply chain, i ricercatori di SentinelOne hanno identificato in poche settimane più 200 skill malevole pubblicate sui repository pubblici di OpenClaw, progettate per raccogliere e trasmettere dati sensibili — chiavi API, segreti cloud, credenziali SSH — mascherandosi da utilità legittime.

C’è poi il problema della prompt injection: contenuti malevoli inseriti in documenti elaborati dall’agente o in risposte di API esterne possono alterarne il comportamento, inducendolo a compiere azioni non autorizzate.

Infine, il problema della deriva della configurazione (configuration drift): le istruzioni di sistema e i file di configurazione di un agente possono cambiare nel tempo, anche per interventi non autorizzati, modificandone silenziosamente il comportamento senza che nulla nel sistema segnali l’anomalia.

Per il CISO di un’azienda di medie o grandi dimensioni, è uno scenario molto preoccupante.

ClawSec: sicurezza dall’interno, accessibile a tutti

Il primo tool di Prompt Security, ClawSec è strutturato come una suite di skill di sicurezza per OpenClaw. Disponibile come progetto open source su GitHub, è scaricabile gratuitamente e si installa come qualsiasi altra skill di OpenClaw (è in realtà una collezione di skill coordinate tra loro). Questa caratteristica lo rende adatto non solo alle aziende ma anche agli utenti individuali che vogliono aumentare il livello di sicurezza del proprio setup.

Una volta installato, ClawSec verifica tramite checksum l’integrità di ogni skill presente nell’ambiente, monitorando continuamente i file critici dell’agente per rilevare variazioni non previste. Esegue poi una scansione della configurazione alla ricerca di impostazioni rischiose e vettori di prompt injection noti, producendo report leggibili sulle anomalie rilevate. Questi controlli possono essere schedulati per ripetersi automaticamente tramite skill di watchdog opzionali.

Sul fronte delle comunicazioni esterne, ClawSec adotta un approccio di silenzio come impostazione predefinita: quando viene rilevata un’anomalia, l’agente si ferma e richiede autorizzazione esplicita prima di procedere con qualsiasi comunicazione verso l’esterno.

Lo strumento integra anche un sistema di threat intelligence comunitaria, alimentato dal National Vulnerability Database e da segnalazioni su GitHub, che permette agli agenti di ricevere advisory sulle minacce verificate e reagire di conseguenza.

OneClaw: governance centralizzata per l’enterprise

Se ClawSec risponde alla domanda “come posso rendere più sicuro il mio agente?”, OneClaw (da non confondersi con un omonimo servizio di hosting per OpenClaw) risponde a domande più complesse: quanti agenti OpenClaw stanno girando nella mia organizzazione, con quali configurazioni e dove stanno mandando i dati?

OneClaw è infatti uno strumento di discovery e osservabilità per i team IT e di sicurezza nelle organizzazioni di medie e grandi dimensioni. Basato su uno scanner che rileva automaticamente le installazioni di OpenClaw negli ambienti utente. Ispeziona la directory .openclaw e analizza log di sessione, file di configurazione e artefatti di runtime e raccoglie anche informazioni sull’attività browser condotta dagli agenti per fornire visibilità sulle interazioni con servizi esterni.

I dati raccolti vengono strutturati in formato JSON, compatibile con i principali SIEM e con le piattaforme di monitoraggio già in uso nelle organizzazioni. Il deployment avviene tramite gli strumenti di gestione endpoint già esistenti – Jamf, Intune, Kandji o SentinelOne Remote Ops – senza modifiche all’infrastruttura né interruzioni nei workflow degli utenti.

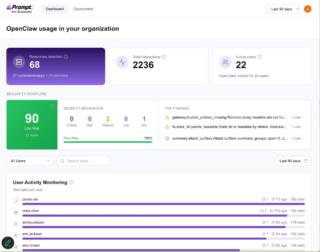

Le informazioni raccolte comprendono il numero di istanze attive e la loro distribuzione per team, le skill installate, i task schedulati, i canali di comunicazione configurati e i parametri di esecuzione autonoma. Questi dati confluiscono in una dashboard centralizzata con mappe di rischio e panoramica delle esposizioni rilevate.

OneClaw non parte dal presupposto che ogni forma di autonomia degli agenti sia pericolosa: il suo obiettivo è renderla visibile, in modo che i team di sicurezza possano prendere decisioni informate e proporzionate. Un agente che esegue task autonomi in un ambiente di sviluppo isolato può essere considerato accettabile; lo stesso livello di autonomia su sistemi di produzione connessi a dati sensibili richiede una valutazione diversa.

In una fase in cui NIS2 e AI Act impongono alle organizzazioni obblighi crescenti sulla supervisione dei sistemi automatizzati, disporre di questa visibilità strutturata assume anche una rilevanza diretta anche sul piano della conformità normativa.

Un mercato in cerca di standard

I due strumenti si inseriscono in un mercato della sicurezza AI ancora in fase di definizione. Fino a poco tempo fa, la conversazione era dominata dalla protezione dei dati inviati ai modelli linguistici e dal controllo degli accessi alle piattaforme SaaS di AI. Gli agenti autonomi introducono una dimensione diversa: non si tratta più di proteggere il canale verso un servizio esterno, ma di governare un’entità software che opera localmente con permessi elevati, si modifica nel tempo e può agire in modo indipendente.

Per le organizzazioni che valutano come approcciare il tema, i due prodotti rappresentano due livelli distinti di intervento. ClawSec è un punto di partenza accessibile anche senza infrastrutture dedicate. OneClaw richiede un’integrazione più strutturata ma offre la visibilità organizzativa necessaria per chi deve rispondere a board e regolatori sulla propria postura di sicurezza in materia di AI.

Sul sito di SentinelOne potete trovare due post più approfonditi su ClawSec e OneClaw.